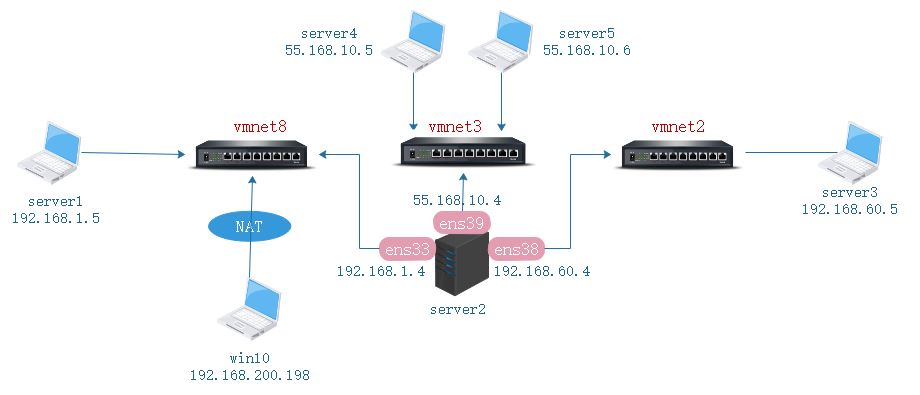

本次实验使用的架构和上一个实验网关:路由功能的架构大致相同,也需要在上一个实验的基础上,才能完全实现这一个实验的全部功能。

说明:外网为ens33对接,内网为ens38、ens39对接

需要实现以下任务

1、 从外网向内网主机主动发起的 请求,不能进入内部网络

防火墙主机,仅允许内网主机 ping ,不回应外部主机的 ping 包。

2、 防火墙主机,开放 80 端口服务,仅提供给 内部主机访问

3、 防火墙主机,开放 22 端口服务,仅允许 内网的 管理员IP 访问,绑定MAC地址

4、 所有内网主机 要求能够通过 防火墙主机 正常访问(百度)

任务一

从外网向内网主机主动发起的 请求,不能进入内部网络防火墙主机,仅允许内网主机 ping ,不回应外部主机的 ping 包。

核心规则—–反向思维实现:1

2iptables -t filter -P INPUT DROP ##全局规则

iptables -t filter -A INPUT ! -i ens33 -p ICMP -j ACCEPT ##非ens33网卡放行

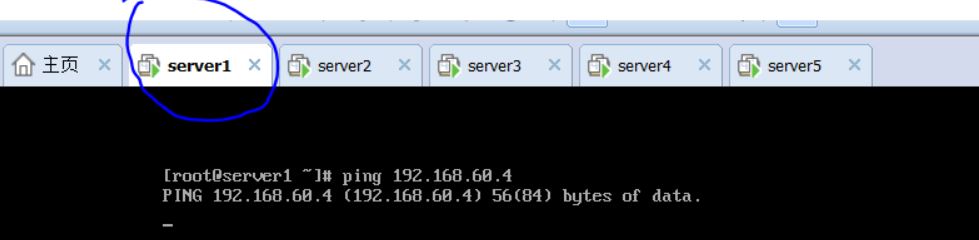

外网效果:

内网效果:

任务二

防火墙主机,开放80端口服务,仅提供给 内部主机访问

核心规则:1

2

3iptables -t filter -P INPUT DROP

iptables -t filter -A INPUT -i ens38 -p tcp --dport 80 -j ACCEPT

iptables -t filter -A INPUT -i ens39 -p tcp --dport 80 -j ACCEPT

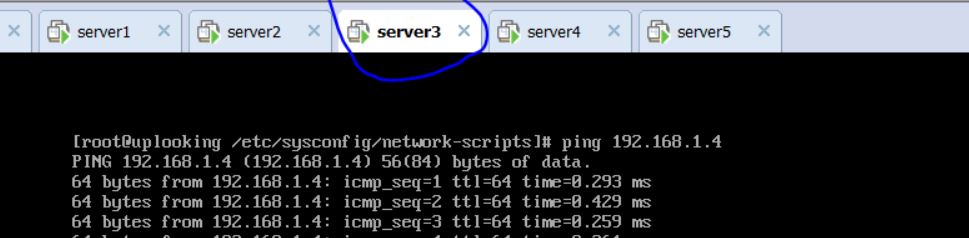

外网效果:

内网效果( elinks http://192.168.1.4 ):

任务三

防火墙主机,开放 22 端口服务,仅允许 内网的 管理员IP 访问,绑定MAC地址

前提——-设定内网的管理者为server3———IP:192.168.60.5———MAC:00:0c:29:ba:7e:0e

核心规则:1

2iptables -t filter -P INPUT DROP

iptables -t filter -A INPUT -s 192.168.60.5 -p TCP --dport 22 -m mac --mac-source 00:0c:29:ba:7e:0e -j ACCEPT

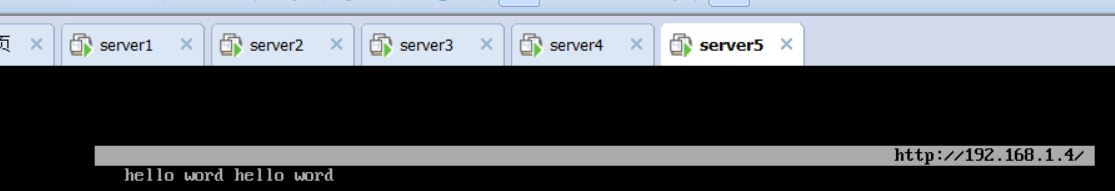

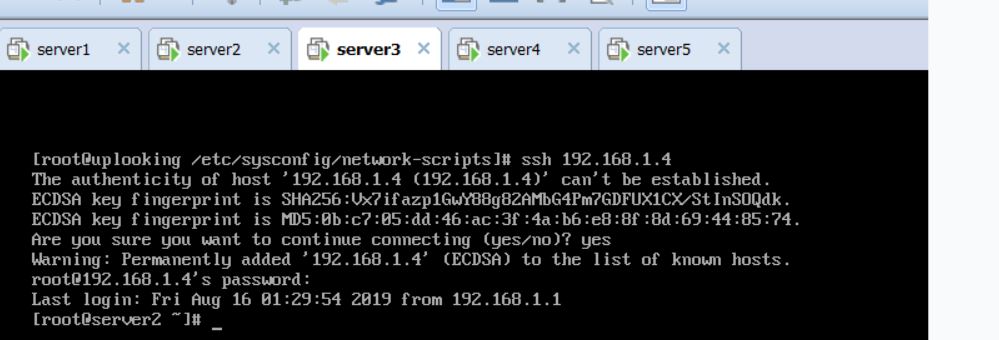

server3连接:

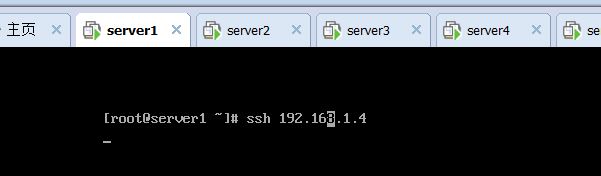

其他主机连接:

任务四

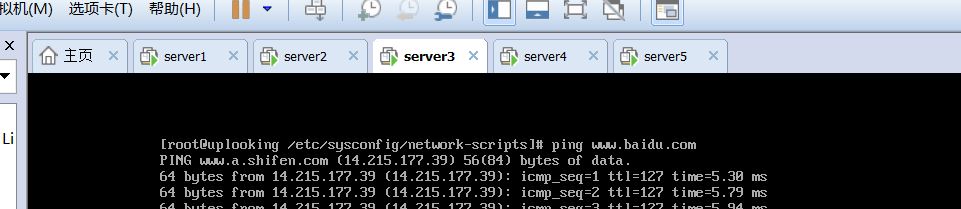

所有内网主机 要求能够通过 防火墙主机 正常访问(百度)

允许建立连接并且完全有效的包通行1

iptables -t filter -A INPUT -m state --state ESTABLISHED -j ACCEPT

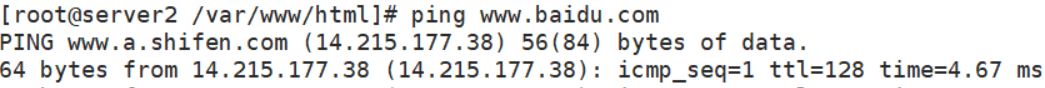

server2可以正常访问外网:

允许所有的数据包可以经过forward检查点

snat技术把原地址转换,只要转换为server2主机中三张网卡的任意一个IP地址即可1

2

3

4

5

6

7

8iptables -t filter -P FORWARD ACCEPT

iptables -t nat -A POSTROUTING -s 192.168.60.0/24 -o ens33 -j SNAT --to 192.168.1.4

iptables -t nat -A POSTROUTING -s 55.168.10.0/24 -o ens33 -j SNAT --to 55.168.10.4

```

防火墙规则脚本

#!/bin/bash

iptables -t filter -F

iptables -t nat -F

iptables -t filter -Z

iptables -t nat -Z

iptables -t filter -X

iptables -t nat -X

#########INPUT#############

iptables -t filter -P INPUT DROP

iptables -t filter -A INPUT -s 192.168.1.1 -p TCP –dport 22 -j ACCEPT

iptables -t filter -A INPUT -m state –state ESTABLISHED -j ACCEPT

iptables -t filter -A INPUT ! -i ens33 -p ICMP -j ACCEPT

iptables -t filter -A INPUT -i ens38 -p tcp –dport 80 -j ACCEPT

iptables -t filter -A INPUT -i ens39 -p tcp –dport 80 -j ACCEPT

iptables -t filter -A INPUT -s 192.168.60.5 -p TCP –dport 22 -m mac –mac-source 00:0c:29:ba:7e:0e -j ACCEPT

#########FORWARD,POSTROUTING#########

iptables -t filter -P FORWARD ACCEPT

iptables -t nat -A POSTROUTING -s 192.168.60.0/24 -o ens33 -j SNAT –to 192.168.1.4

iptables -t nat -A POSTROUTING -s 55.168.10.0/24 -o ens33 -j SNAT –to 55.168.10.4

`

最后更新: 2019年10月05日 10:08